Pengiriman Malware: Vektor Serangan, Botnet, dan Strategi Pencegahan

Pengiriman Malware: Vektor Serangan, Botnet, dan Strategi Pencegahan

Pengiriman malware tidak terjadi secara spontan. Malware bukan entitas hidup yang dapat muncul dengan sendirinya; ia harus dikirimkan atau dipasang melalui mekanisme tertentu ke dalam sistem target. Dalam praktik keamanan siber modern, metode yang digunakan penyerang untuk mengakses sistem dan menyisipkan perangkat lunak berbahaya dikenal sebagai vektor ancaman, sedangkan keseluruhan jalur yang memungkinkan kompromi sistem disebut vektor serangan.

Pemahaman mendalam mengenai mekanisme ini sangat penting dalam manajemen risiko keamanan informasi, terutama bagi organisasi yang bergantung pada infrastruktur digital.

Vektor Serangan Melalui Perangkat Lunak dan Media

Salah satu vektor serangan paling umum adalah melalui perangkat lunak. Malware dapat disisipkan dalam lampiran email, file ZIP, atau dokumen yang tampak sah. Tanpa perangkat lunak pemindai keamanan (antivirus/antimalware), pengguna sering tidak menyadari adanya muatan berbahaya dalam file tersebut.

Beberapa metode distribusi yang umum meliputi:

- Email dan Lampiran Berbahaya

Malware sering disamarkan sebagai dokumen resmi, invoice, atau file arsip. - FTP dan Server Tidak Aman

Karena protokol FTP tradisional tidak terenkripsi, file berbahaya dapat dengan mudah diunggah dan didistribusikan. - Jaringan Peer-to-Peer (P2P) dan Torrent

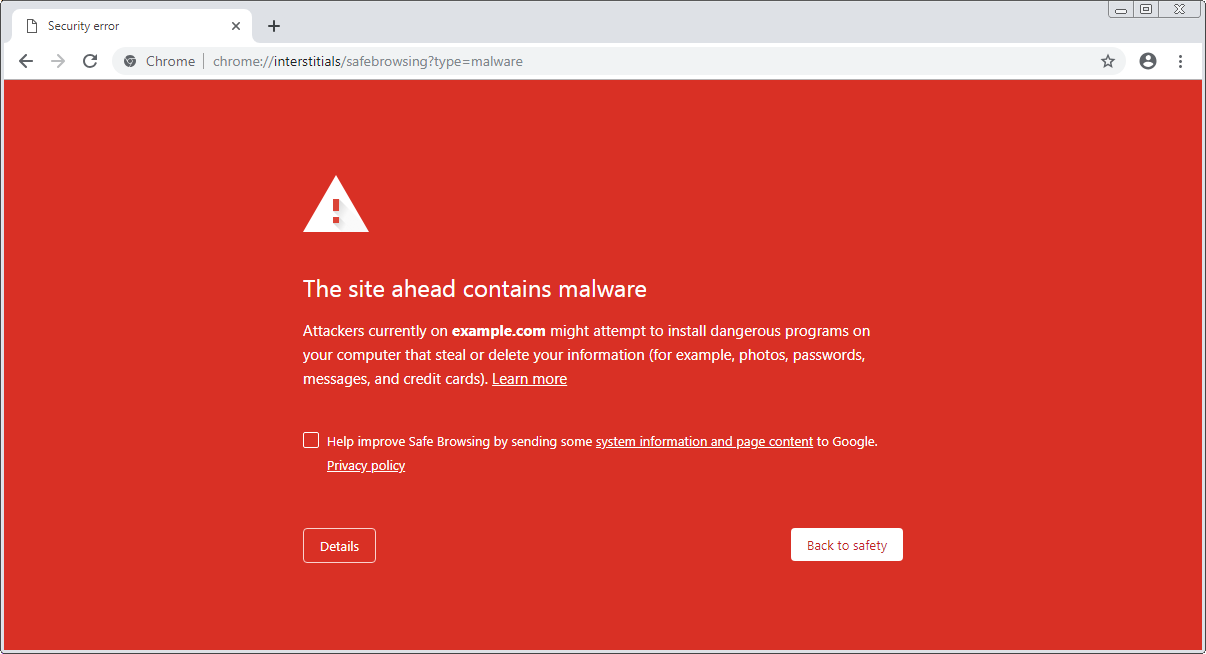

File bajakan atau tidak terverifikasi kerap menjadi sarana distribusi malware. - Situs Web dan Iklan Berbahaya (Malvertising)

Kode berbahaya dapat disematkan dalam halaman web atau iklan online, memicu drive-by download tanpa interaksi pengguna. - Removable Media (USB, kartu memori, perangkat seluler)

Fitur AutoRun/AutoPlay memungkinkan eksekusi otomatis file berbahaya saat perangkat dihubungkan. - Typosquatting atau URL Hijacking

Kesalahan ketik pada domain (URL) dapat mengarahkan pengguna ke situs palsu yang dirancang untuk menyebarkan spyware atau trojan. - Exploit Kit

Exploit kit adalah perangkat lunak berbasis web yang mengeksploitasi kerentanan browser atau plugin. Salah satu contoh terkenal adalah Blackhole Exploit Kit yang digunakan untuk mendistribusikan malware secara otomatis dan terdokumentasi.

Strategi mitigasi utama mencakup patch management rutin, edukasi pengguna, pemindaian email gateway, serta implementasi Web Application Firewall (WAF).

Botnet dan Zombie: Distribusi Malware Skala Besar

Botnet adalah jaringan komputer yang telah terinfeksi dan dikendalikan oleh pusat komando (command and control server). Setiap komputer terinfeksi disebut zombie, karena beroperasi tanpa sepengetahuan pemiliknya.

Botnet memungkinkan:

- Distribusi malware otomatis

- Serangan terkoordinasi berskala besar

- Pencurian data massal

- Penambangan kripto ilegal

- Penipuan klik (click fraud)

Serangan paling umum yang dilakukan botnet adalah Distributed Denial-of-Service (DDoS), yaitu membanjiri server target dengan lalu lintas berlebih hingga tidak dapat melayani permintaan sah.

Contoh botnet terkenal adalah ZeroAccess, yang digunakan untuk penambangan Bitcoin dan click fraud dalam skala jutaan perangkat. Botnet ini memanfaatkan teknik rootkit untuk menyembunyikan diri dari deteksi antivirus.

Indikasi sistem terinfeksi botnet antara lain:

- Banyak koneksi keluar yang tidak wajar

- Komunikasi dengan server tidak dikenal

- Aktivitas jaringan tinggi tanpa sebab jelas

Privilege Escalation: Meningkatkan Hak Akses Secara Ilegal

Privilege escalation terjadi ketika penyerang mengeksploitasi kerentanan sistem untuk memperoleh hak akses yang lebih tinggi dari yang seharusnya dimiliki. Misalnya, pengguna biasa memperoleh hak administratif atau mampu mengakses data pengguna lain.

Teknik ini sering menjadi tahap lanjutan setelah malware berhasil masuk ke sistem. Pencegahannya meliputi:

- Prinsip least privilege

- Patch keamanan rutin

- Audit akses berkala

- Segmentasi jaringan

Backdoor dan Remote Access Trojan (RAT)

Backdoor adalah mekanisme yang memungkinkan bypass autentikasi normal. Awalnya digunakan pengembang untuk keperluan debugging, tetapi kemudian disalahgunakan oleh penyerang.

Contoh perangkat lunak backdoor klasik adalah Back Orifice, yang memungkinkan kontrol jarak jauh sistem Windows tanpa izin pengguna.

Backdoor sering dipasang melalui Remote Access Trojan (RAT). Dampaknya mencakup:

- Pengambilalihan sistem jarak jauh

- Pengiriman spam

- Pencurian kredensial

- Instalasi malware tambahan

Mitigasi terbaik adalah pembaruan sistem rutin dan pemantauan integritas file sistem.

Logic Bomb: Serangan Berdasarkan Pemicu Waktu

Logic bomb adalah potongan kode berbahaya yang diaktifkan ketika kondisi tertentu terpenuhi, seperti tanggal, waktu, atau parameter sistem tertentu. Ia dapat berdiri sendiri atau menjadi bagian dari trojan.

Walaupun lebih sering digambarkan dalam film, logic bomb memang terjadi dalam dunia nyata dan dapat menyebabkan kerusakan besar, terutama jika diaktifkan secara simultan dalam jaringan besar.

Jika dicurigai adanya logic bomb:

- Segera laporkan ke manajemen keamanan

- Aktifkan prosedur disaster recovery

- Evaluasi integritas kode dan sistem

- Koordinasi dengan vendor perangkat lunak

Strategi Pencegahan Pengiriman Malware

Untuk mengurangi risiko pengiriman malware, organisasi perlu menerapkan pendekatan berlapis (defense-in-depth), meliputi:

- Endpoint protection dan EDR (Endpoint Detection & Response)

- Patch management otomatis

- Pelatihan kesadaran keamanan (security awareness training)

- Pembatasan hak akses pengguna

- Monitoring lalu lintas jaringan real-time

- Backup rutin dan rencana pemulihan bencana

Pendekatan ini memastikan bahwa meskipun satu lapisan pertahanan ditembus, lapisan lainnya tetap melindungi sistem.